به تازگی فعالیت بدافزار جدیدی با عنوان بدافزار چاپلین (Chaplin) در زیرساختهای حیاتی شناسایی شده که عامل وقوع حوادث و اختلالات اخیر بوده است. این بدافزار که توسعه آن از اوایل سال ۱۴۰۱ آغاز شده است، از خانواده تروجان محسوب میشود. مرکز مدیریت راهبردی افتا وابسته به نهاد ریاست جمهوری، در خصوص فعالیت مخرب این بدافزار در شبکههای IT و محیطهای OT هشدار داد. همچنین، مرکز مدیریت راهبردی افتا اعلام کرده است که مهاجمان سایبری قصد داشتند با سوءاستفاده از حفره امنیتی در یکی از نرمافزارهای پرکاربرد در سازمانها، ضمن اخذ دسترسی به زیرساختها و استخراج اطلاعات از آنها، دستورها دلخواه را اجرا و محتوای آلوده خود را تزریق کنند، اما پیش از آنکه مهاجمان بتوانند حمله سایبری خود را عملی کنند، با اقدام به موقع مرکز عملیات امنیت افتا از وقوع آن پیشگیری شد.

بدافزار چاپلین برای انتقال اطلاعات و ارتباط با خارج از شبکه سازمان، ترافیک غیرمتداول ICMP تولید میکند. به گزارش مرکز مدیریت راهبردی افتا، این بدافزار قابلیتهای زیر را دارد:

- اجرای دستورات مخرب درCMD

- تغییر تنظیمات امنیتی

- تزریق به پردازههای معتبر ویندوز

- تخریب MBR سیستم

با توجه به این که حملات سایبری اخیر متمرکز بر زیرساختها و سامانههای صنعتی کشور بوده است، باید به این نکته مهم که بدافزار چاپلین، قابلیت خود انتشاری به شبکههای صنعتی دارد توجه ویژهای گردد. زیرا در صورتیکه مجزاسازی شبکه IT از شبکههای صنعتی انجام نگرفته باشد، فعالیت مخرب این بدافزار به شبکه صنعتی نیز سرایت و سامانههای کنترلی را در این شبکهها، دچار اختلال میکند.

چه عواملی در گسترش بدافزار چاپلین نقش دارند

عوامل زیر در پیشبرد اهداف طراحان بدافزار چاپلین و گسترش دامنه آلودگی نقش دارند:

- عدم تفکیک شبکه حیاتی از اینترنت (به خصوص شبکه IT از OT)

- استفاده از نام کاربری و رمز عبور پیشفرض یا ساده

- استفاده از نرمافزارهای آسیبپذیر (به خصوص در لبه اینترنت)

این بدافزار برای انتقال اطلاعات و ارتباط با خارج از شبکه سازمان، ترافیک غیرمتداول ICMP تولید میکند که سیستمهای تشخیص نفوذ (IDS) رویداد زیر را برای این عملیات ثبت میکنند:

PROTOCOL-ICMP Unusual PING detected

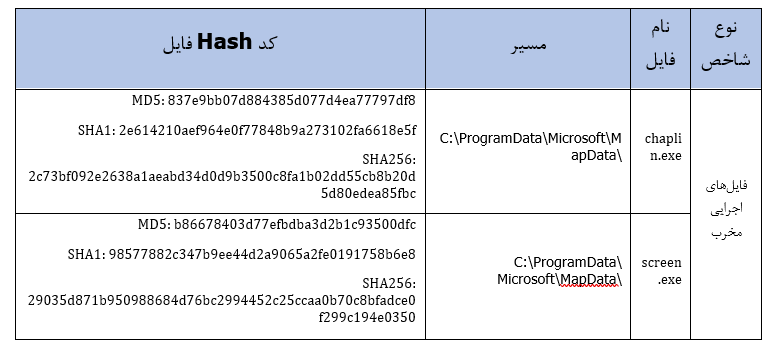

در جدول زیر شاخصهای شناسایی شده آلودگی بدافزار چاپلین (Chaplin) ارائه شده است، مرکز مدیریت راهبردی افتا به واحدهای فناوری اطلاعات و شبکههای صنعتی سازمانها توصیه کرد این شاخصهای را به سامانههای ضدبدافزار و سایر ابزارهای امنیتی معرفی کنند.

توصیههای امنیتی برای جلوگیری از نفوذ بدافزارها و باجافزارها

برای جلوگیری از حملات بدافزار چاپلین و نفوذ دیگر بدافزارها و باجافزارها، لازم است موارد زیر انجام گیرد:

- بکارگیری محصولات امنیت Endpoint قدرتمند و بهروز

- بهرهگیری از یک سامانه مدیریت یکپارچه تهدیدات بومی با تنظیمات سختگیرانه

- محدودسازی سطوح دسترسی

- لغو دسترسیهای از راه دور (تا اطلاع ثانوی)

- اعمال سیاستهای سختگیرانه در خصوص گذرواژه تمامی نامهای کاربری

- غیرفعالسازی حسابهای کاربری غیرضروری

- فعالسازی یا تغییر رمز عبور پیکربندی برای تمامPLCها

- عدم استفاده از حافظههای جانبی USB

- اطمینان از نصب کامل اصلاحیههای امنیتی

- رصد و بررسی هر گونه رخداد مشکوک یا غیرعادی به خصوص بر روی سرورها و دستگاههای حساس

- آموزش کاربران در نحوه برخورد با تهدیدات سایبری مبتنی بر مهندسی اجتماعی

برای کسب اطلاعات بیشتر و مشاوره رایگان با متخصصان شرکت امنپردازان کویر (APK) کلیک کنید.