سازمانهای بزرگ هدف تهدید ناشناسی قرار گرفتهاند که از نقص امنیتی موجود در نرمافزار Fortinet FortiOS بهره برده و موجب از دست دادن داده و OS و خرابی فایلها میشود.

طبق گفتههای گیلامه لاوت و الکس کونگ، محققان Fortinet، در هشدار رسمی که هفتهی قبل منتشر شد، «پیچیدگی این Exploit حاکی از پیشرفته بودن عامل تهدید و این امر است که بهشدت اهداف بزرگ را هدف قرار میدهد».

نقض Zero-day مدنظر CVE-2022-41328 است (امتیاز CVSS: 6.5) که یک باگ پیمایش مسیر امنیتی متوسط در FortiOS بوده و میتواند منجر به اجرای کد دلخواه شود.

بهگفتهی این شرکت «آسیبپذیری محدودیت اشتباه نام مسیر به یک دایرکتوری ممنوعه (پیمایش مسیر) [CWE-22] در FortiOS میتواند به مهاجم صاحب امتیاز اجازهی خواندن و نوشتن فایلهای دلبخواه ازطریق فرمانهای CLI اختصاصی دهد».

این نقص بر نسخههای ۶.۰، ۶.۲،۶.۴.۲ تا ۶.۴.۱۱، ۷.۰.۰ تا ۷.۰.۹ و ۷.۲.۰ تا ۷.۲.۳ FortiOS اثرگذار است. راهحل رفع این نقص بهترتیب در نسخههای ۶.۴.۱۲، ۷.۰.۱۰ و ۷.۲.۴ موجود است.

این افشاگری چند روز پس از انتشار Patchهایی برای رفع ۱۵ نقص امنیتی از جمله CVE-2022-41328 و یک مشکل Buffer Underflow مبتنی بر حافظه آزاد که بر FortiOS و FortiProxy اثرگذار بود (CVE-2023-25610، امتیاز CVSS: 9.2) توسط Fortinet انجام شد.

بهگفتهی این شرکت وابسته به Sunnyvale، چندین دستگاه FortiGate متعلق به یک مشتری ناشناس دچار «توقف ناگهانی سیستم و متعاقباً بروز خرابی در Boot شدهاند که نشان از نقض امنیتی Integrity دارد.

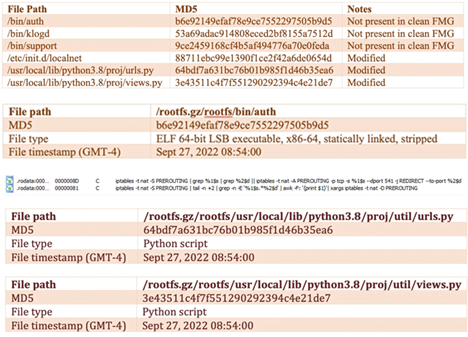

تحلیل بیشتر رویداد نشان داد که عاملان تهدید تصویر Firmware دستگاهرا تغییر دادند تا Payload جدیدی (“/bin/fgfm”) دربرگیرد، بهطوری که همواره قبل از شروع فرایند Booting راهاندازی شود.

بدافزار /bin/fgfm برای برقراری ارتباط با سروری Remote برای دانلود فایل، استخراج داده از Host در معرض خطر و اعطای دسترسی Shell از راه دور طراحی شده است.

گفته شده تغییرات دیگری که در سفتافزار (Firmware) ایجاد شده است به مهاجم دسترسی و کنترل مکرر دادهاند و حتی اعتبارسنجی سفتافزار در استارت آپ را غیرفعال کردهاند.

بهگفتهی Fortinet این حمله بسیار هدفمند بوده و شواهد به سازمانهای دولتی یا مربوط به دولت اشاره دارند.

باتوجه به پیچیدگی Exploit، گمان میرود که مهاجم «درکی عمیق از FortiOS و سختافزار اساسی آن» و تواناییهای پیشرفتهای برای مهندسی معکوس جوانب مختلف سیستم عامل FortiOS دارد.

هنوز مشخص نیست عامل این تهدید با نفوذ دیگری که ژانویه امسال نقصی در FortiOS SSL-VPN (CVE-2022-42475) را برای پیادهسازی یک Linux implant تجهیز کرده بود ارتباطی دارد یا خیر.