عاملان تهدید RTM Locker با توسعه نسخهای از باجافزار که قابلیت حمله به دستگاههای تحت لینوکس را دارد، اولین حمله خود به این سیستمعامل متن باز را رقم زدهاند.

براساس گزارش جدیدی که Uptycs منتشر کرد، این باجافزار Locker، هاستهای لینوکس، NAS و ESXi را آلوده میکند و بهنظر میرسد از کد منبع منتشر شده از باجافزار Babuk الهام گرفته شده باشد. این باجافزار برای رمزگذاری فایلها از ترکیب ECDH روی Curver25519 (رمزگذاری نامتقارن) و Chacha20 (رمزگذاری متقارن) استفاده میکند.

مطالعه بیشتر برای شما

RTM Locker اولین بار اوایل این ماه، توسط Trellix شناسایی شد که توسعهدهندگان ِ آن را یک ارائهکنندهی خصوصی باجافزار بهعنوان سرویس (RaaS) توصیف کرده است. منشأ آن به یک گروه جرایم سایبری به نام Read the Manual (RTM) باز میگردد که دست کم از سال ۲۰۱۵ فعال است. این گروه به اجتناب عمدی از اهداف رده بالا مانند زیرساختهای مهم، مجریان قانون و بیمارستانها معروف است که هدف از آن، جلب توجه حداقلی است. همچنین از شرکتهای وابسته بهعنوان اهرمی برای فشار آوردن بر قربانیان استفاده میکند و درصورت سر باز زدن قربانی از پرداخت باج، اطلاعات ربوده شده را منتشر میکند.

این نسخه خاص لینوکس، برای جداسازی Hostهای ESXi بوسیلهی متوقف کردن تمامی ماشینهای مجازی درحال اجرا روی Host در معرض خطر، پیش از شروع فرایند رمزگذاری طراحی شده است. عامل اولیهی آلودهسازی که برای انتقال باجافزار استفاده میشود هنوز شناسایی نشده است.

بهگفتهی Uptycs این باجافزار، بهصورت ایستا کامپایل و پاک شده که مهندسی معکوس آن را دشوارتر میکند و به باینری امکان اجرا روی سیستمهای بیشتر میدهد. عملکرد رمزگذاری از pthreads (یا POSIX threads) برای افزایش سرعت اجرا استفاده میکند.

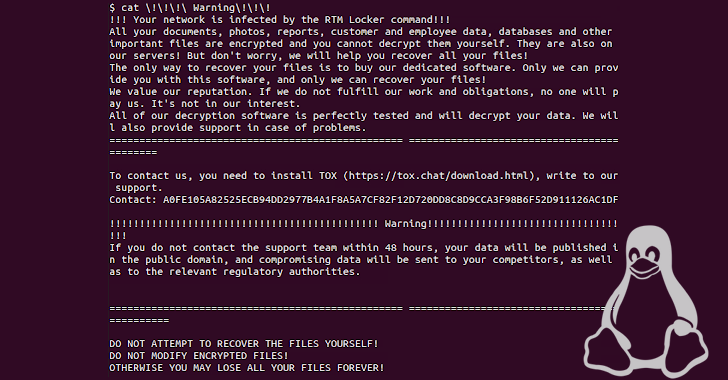

پس از رمزگذاری موفقیتآمیز، از قربانی خواسته میشود تا ظرف ۴۸ ساعت از طریق TOX با تیم پشتیبانی تماس حاصل نماید و یا خطر انتشار دادههای خود را بپذیرد. رمزگشایی فایلی که با RTM Locker قفل شده است نیازمند کلید عمومی ضمیمه شده به انتهای فایل رمزگذاری شده و کلید خصوصی مهاجم است.

این توسعه در حالی رخ میدهد که مایکروسافت اعلام کرده است که سرورهای آسیبپذیر Papercut، به طور فعال برای استقرار باجافزارهای Cl0p و LockBit هدف حمله عاملان تهدید قرار میگیرند.