شکار تهدید پیشگیرانه اقدام به جستجوی فعال و Proactive برای تهدیدات سایبری است که در یک شبکهی ناشناس وجود دارند. شکار تهدیدات سایبری با جستجوی عمیق به دنبال عوامل مخربی در محیط میگردد که از سیستمهای دفاعی امنیتی ابتدایی عبور کردهاند.

یک مهاجم پس از ورود اولیه میتواند به مدت چندین ماه مخفیانه در شبکه بماند و بدون سروصدا دادهها را جمعآوری کند، بهدنبال اطلاعات محرمانه بگردد یا اطلاعات اعتباری لاگین را بدست آورد که به وی امکان حرکت جانبی در محیط را میدهند. وقتیکه مهاجم با موفقیت از شناسایی فرار میکند و به سیستم دفاعی سازمان نفوذ میکند، بسیاری از سازمانها دارای قابلیتهای ضروری برای شناسایی و متوقف کردن تهدیدات پیشرفته و مستمر درون شبکه نیستند. به همین دلیل است که شکار تهدیدات یکی از اجزای حیاتی برای هر استراتژی دفاعی است.

مدلهای شکار تهدید پیشگیرانه

شکارچیان تهدید فرض میکنند که مهاجمین در سیستم هستند و بررسیهایی را آغاز میکنند تا رفتارهای غیرعادی که میتوانند نشانگر فعالیت مخرب باشند، شناسایی شود. در شکار تهدید پیشگیرانه، شروع بررسی معمولاً در یکی از سه دستهی زیر قرار میگیرد:

- بررسی مبتنی بر فرضیه

بررسیهای مبتنی بر فرضیه معمولاً به دلیل تهدید جدیدی آغاز میشوند که از طریق منبع بزرگی از دادههای حملهی جمع سپاری شده شناسایی میگردد و در مورد آخرین تاکتیکها، تکنیکها و فرایندها (TTPهای) مهاجمین اطلاعات میدهد. وقتیکه TTP جدیدی شناسایی شد، شکارچیان تهدید به دنبال کشف رفتارهای بهخصوص مهاجم در محیط خود میروند.

- بررسی برمبنای نشانههای تهدیدات امنیتی یا نشانههای حملهی شناختهشده

این رویکرد به شکار تهدیدات شامل بهرهبرداری از هوش تهدید تاکتیکی برای ثبت کردن IOCها و IOAهای مربوط به تهدیدات جدید است. سپس شکارچیان تهدید از این موارد استفاده میکنند تا حملات مخفی احتمالی یا فعالیتهای مخرب را کشف کنند.

- تجزیهوتحلیل پیشرفته و بررسیهای یادگیری ماشین

سومین رویکرد تجزیهوتحلیل دادهی قدرتمند و یادگیری ماشین را با هم ترکیب میکند تا مقدار زیادی اطلاعات را غربال کند و ناهنجاریهایی را کشف کند که ممکن است نشاندهندهی فعالیت مخرب احتمالی باشند. این ناهنجاریها تبدیل به سرنخهای شکار میشوند که با هدف شناسایی تهدیدات مخفی توسط تحلیلگران ماهر موردبررسی قرار میگیرند.

هر سه رویکرد، رویکردهایی وابسته به انسان هستند که منابع هوش تهدید را با تکنولوژی امنیتی پیشرفته ترکیب میکنند تا بهصورت فعال و پیشگیرانه از سیستمها و اطلاعات یک سازمان حفاظت شود.

مراحل شکار تهدید پیشگیرانه

فرایند شکار تهدید پیشگیرانه معمولاً از سه مرحله تشکیل میشود: یک عامل آغازگر، بررسی و حلوفصل.

قدم ۱: عامل آغازگر

وقتیکه ابزار شناسایی پیشرفته اقداماتی غیرعادی را شناسایی میکنند که ممکن است نشانگر فعالیت مخرب باشد، این عامل شکارچی تهدید را به سمت یک سیستم یا حوزهی خاص از شبکه هدایت میکند. معمولاً یک فرضیه در مورد تهدید جدید میتواند عامل آغازگر شکار تهدید پیشگیرانه باشد. مثلاً ممکن است یک تیم امنیتی بهدنبال تهدیدات پیشرفتهای بگردد که برای فرار از سیستمهای دفاعی موجود از ابزاری مثل بدافزارهای بدون فایل استفاده میکنند.

قدم ۲: تحقیق و بررسی

در مرحلهی تحقیق و بررسی، شکارچی تهدید از تکنولوژیهایی مثل EDR یا شناسایی و پاسخدهی تهدیدات Endpoint استفاده میکند تا عمیقاً نقضهای امنیتی مخرب احتمالی را بررسی کند. تحقیق و بررسی تا زمانی ادامه دارد که یا فعالیت بیخطر محسوب شود یا تصویر کاملی از رفتار مخرب ایجاد گردد.

قدم ۳: حلوفصل

مرحلهی حلوفصل شامل منتقل کردن اطلاعات فعالیت مخرب به تیمهای امنیت و عملیات است تا آنها بتوانند به حادثه پاسخ داده و تهدیدات را خنثی کنند. دادههایی که از فعالیت مخرب و بیخطر جمعآوری میشوند را میتوان وارد تکنولوژیهای خودکارسازی کرد تا بدون مداخلهی انسانی بیشتر، کارآمدی آنها افزایش یابد.

در طول این فرایند، شکارچیان تهدید سایبری تا جایی که میتوانند در مورد اقدامات، روشها و اهداف یک مهاجم اطلاعات جمعآوری میکنند. آنها همچنین دادههای جمعآوریشده را تجزیهوتحلیل میکنند تا رویهها را در محیط امنیتی سازمانها مشخص کرده، آسیبپذیریهای موجود را حذف کنند و پیشبینیهایی داشته باشند تا امنیت را در آینده بهبود بخشند.

فرآیند شکار تهدید پیشگیرانه

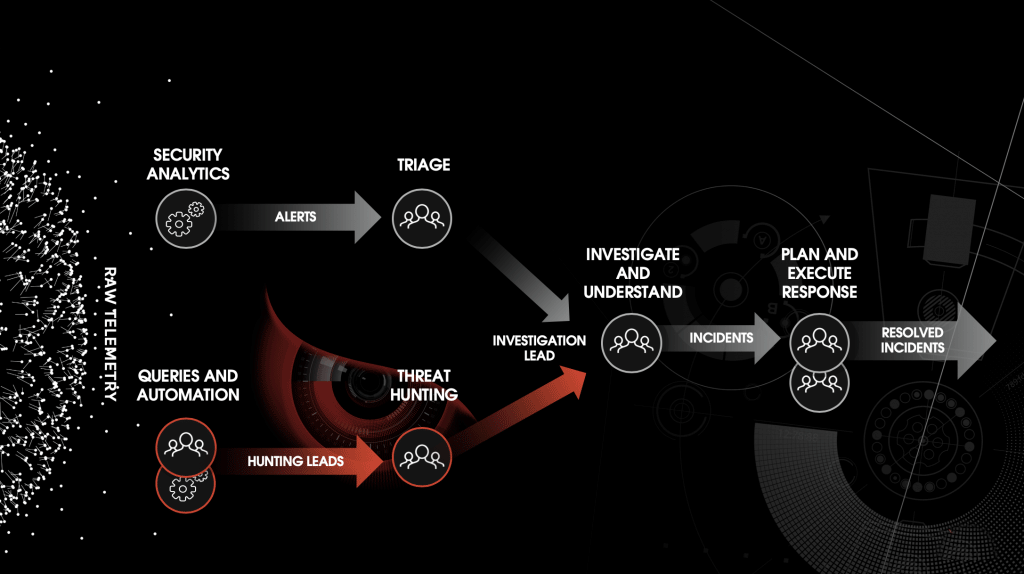

شکار تهدید پیشگیرانه تکمیلکنندهی فرایند استاندارد شناسایی حادثه، پاسخ به حادثه و اصلاح آن است. درحالیکه تکنولوژیهای امنیتی دادههای خام را تجزیهوتحلیل میکنند تا هشدارهایی را ایجاد کنند، شکار تهدید بهطور موازی کار میکند و با استفاده از Queryها و خودکارسازی سرنخهای شکار را از دادههای یکسانی استخراج میکند. سپس سرنخهای شکار توسط شکارچیان تهدید انسانی که در شناسایی نشانههای فعالیت مخرب ماهر هستند تجزیهوتحلیل میگردند و سپس میتوان آنها را از طریق همان Pipeline مدیریت کرد. این فرایند در شکل زیر نمایش داده شده است:

آیا باید از یک سرویس شکار تهدید مدیریتشده استفاده کرد؟

بااینکه مفهوم شکار تهدید مفهوم واضحی است، چالش اصلی جذب پرسنلی است که بتوانند بهدرستی اقدامات لازم را انجام دهند. بهترین شکارچیان تهدید افرادی هستند که امتحان خود را پس داده باشند و تجربهی خوبی در مبارزه با مهاجمین سایبری داشته باشند. متأسفانه در صنعت امنیت سایبری با کمبود مهارت شدیدی در مورد شکار تهدید مواجه هستیم و شکارچیان مجرب هزینهی زیادی دریافت میکنند. به همین دلیل است که بسیاری از سازمانها به سراغ خدمات مدیریتشده میروند که میتوانند تخصص عمیق و مراقبتی ۲۴ ساعته را با هزینهی مقرون بهصرفهتری ارائه دهند.

در ادامه میبینیم که در یک سرویس شکار تهدید پیشگیرانه باید به دنبال چه چیزی باشیم.

الزامات برای شروع به شکار تهدید پیشگیرانه

یک سرویس شکار تهدید برتر رویکردی سهبخشی به شناسایی تهدید دارد. شکار تهدید پیشگیرانه علاوه بر متخصصان امنیتی ماهر برای شکار موفق نیازمند دو جزء ضروری دیگر نیز هست: تجزیهوتحلیل قدرتمند و دادههای وسیع.

- سرمایه انسانی

هر نسل جدید از تکنولوژی امنیت میتواند تعداد بیشتری از تهدیدات پیشرفته را شناسایی کند، اما کارآمدترین موتور شناسایی هنوز هم مغز انسان است. تکنیکهای شناسایی خودکار ذاتاً قابل پیشبینی هستند و مهاجمین امروز نیز از این امر آگاهی دارند و تکنیکهایی را برای دور زدن، اجتناب کردن یا مخفی شدن از ابزار امنیتی خودکار ترتیب میدهند. در یک سرویس شکار تهدید کارآمد، شکارچیان تهدید انسانی جزئی بسیار حیاتی هستند.

ازآنجاییکه شکار تهدید پیشگیرانه به تعامل و مداخلهی انسانی بستگی دارد، موفقیت نیز به این بستگی دارد که چه کسی در بین دادهها شکار میکند. تحلیلگران نفوذ باید تخصص لازم را برای شناسایی حملات پیچیده داشته باشند و همچنین به منابع امنیتی لازم دسترسی داشته باشند تا بتوانند به کشف رفتارهای غیرعادی پاسخ دهند.

- دادههای وسیع

سرویس باید دارای قابلیت جمعآوری و ذخیرهی دادههای رخداد سیستم جزئی و دقیق باشد تا قابلیت دید مطلقی را به تمام Endpointها و داراییهای شبکه فراهم کند. با استفاده از زیرساخت Cloud مقیاسپذیر، یک سرویس امنیتی خوب تجزیهوتحلیل Real-Timeی را روی این مجموعه دادههای بزرگ انجام میدهند.

- هوش تهدیدات

درنهایت، یک راهکار شکار تهدید پیشگیرانه باید بتواند دادههای سازمانی داخلی را با آخرین هوش تهدیدات در مورد رویههای خارجی ارجاع متقابل دهد تا اقدامات مخرب بهطور کارآمدی تجزیهوتحلیل و همسانسازی شوند.

تمام اینها نیاز به زمان، منابع و تلاش دارد و اکثر سازمانها کارمند و تجهیزات کافی را برای یک عملیات شکار تهدید بیستوچهارساعته ندارند. خوشبختانه راهکارهای امنیتی مدیریتشدهای هستند که منابع مناسب (افراد، دادهها و ابزارهای تحلیلی لازم) را برای شکار کارآمد فعالیت شبکه غیرعادی و تهدیدات مخفی دارند.

ذخیرهسازی گسترده چه کمکی به شکار تهدید میکند؟

حفظ دادههای امنیتی به مدت طولانی به شکارچیان تهدید این توانایی را میدهد که قابلیت دید و دادههای متنی و محتوایی بیشتری را از دادههای Real-Time و پیشین کسب کنند و بدینصورت تجزیهوتحلیل و تحقیق آنها کاملتر و دقیقتر گردد. این گسترش ذخیرهسازی دادههای امنیتی به تیمها این توانایی را میدهد که سریعتر بهطور فعال و پیشگیرانه جستجو کرده و تهدیدات مخفی در محیط را کشف کنند؛ با غربال کردن دادهها برای شناسایی ناهنجاریهایی که میتوانند نشانگر رفتار مخرب باشند، تهدیدات پیشرفته و مستمر یا APTها را حذف کنند و بهتر بتوانند آسیبپذیریها را اولویتبندی کرده و قبل از اینکه تبدیل به سلاح شوند، به آنها بپردازند.

با تزریق و نگهداری دادههای امنیتی در یک مخزن، کاربران میتوانند بهسادگی جستجو کرده و دادههای پراکنده را همسانسازی کنند تا بینشهای جدید و درک واضحتری از محیط بدست آورند. با یکپارچهسازی منابع لاگ مختلف ازجمله شناساییهای امنیتی و هوش تهدیدات، شکارچیان بهتر میتوانند حوزهی شناساییها را تعریف و محدود کنند که این امر منجر به کاهش مثبتهای کاذب میشود. وقتیکه ذخیرهسازی و مدیریت با دورسنجی (Telemetry) امنیتی غنیشده گسترش پیدا کرد، تیمهای امنیتی میتوانند قابلیت دید و ساختار موردنیاز را برای بررسیهای خود بدست آورند تا شناسایی و پاسخ به تهدیدات احتمالی تسریع شود.