پارادایم مدرن اتصال متقابل همهجانبه، ترافیک وب را به یکی از محبوبترین وسیلهها برای حملات پیچیدهی امروزی تبدیل کرده است. حجم بالا و پیچیدگی این حملات، صنعت امنیت را به چالش کشیده است تا روشهای پویاتر و هوشمندانهتری را برای حفاظت از سازمانها در مقابل این حملات پیدا کنند. یکی از راهکارهای جدیدتر از سوی صنعت امنیت، جداسازی مروگر از راه دور یا RBIاست.

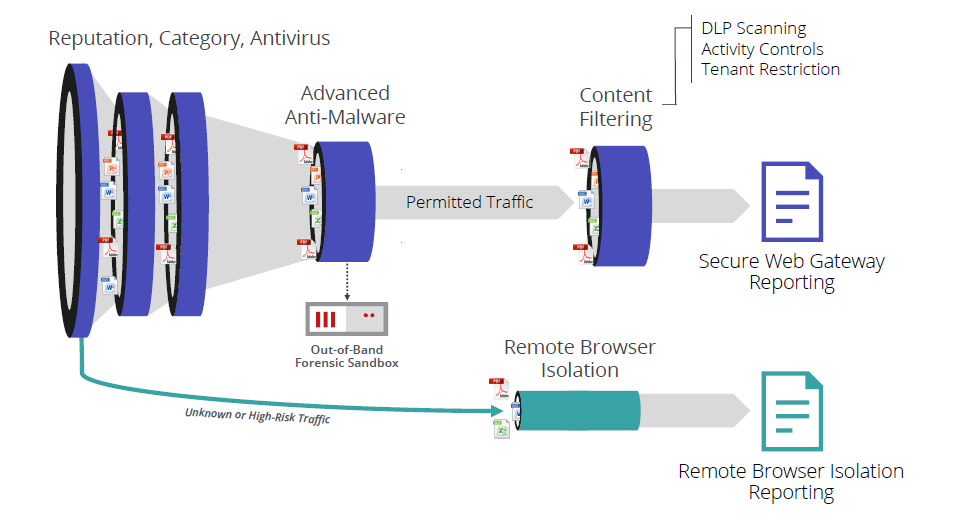

این تکنولوژی جدید رویکرد کاملاً متفاوتی دارد و امنیت را بهجای شناسایی، از طریق جداسازی فراهم میکند. جداسازی مرورگر از راه دور یا RBI به یک جزء متداول از محصولات امنیت وب در بازار تبدیل شده است. در بسیاری از استارتآپها و سازمانها، تکنولوژی جداسازی مرورگر از راه دور یا RBI خریداری شده و بهعنوان یک لایه حفاظتی اضافی درون یک Secure Web Gateway یا SWG یکپارچهسازی میشوند.

اما با اینکه شاید جداسازی مرورگر از راه دور یکی از تکنولوژیهای جدید و هیجانانگیز باشد، چندین فاکتور حیاتی هستند که مشخص میکنند آیا این تکنولوژیها صرفاً پتانسیلی پرهزینهاند یا تغییر رویکردی واقعی.

جداسازی مرورگر از راه دور یا Remote Browser Isolation چیست؟

قبل از اینکه به مزایا و چالشهای جداسازی مرورگر از راه دور یا RBI برسیم، باید به این تکنولوژی و موارد کاربرد آن نگاه کنیم. وقتی که کاربری درخواست یک وبسایت را میدهد، RBI محتوای درخواستی را در یک مرورگر موقت درون یک دیتاسنتر Remote ارائه میدهد و سپس به کاربر اجازه میدهد که محتوا را ببیند و با آن تعامل کند. این امر معمولاً برای کاربر واضح است و یک تجربهی مرور عادی را فراهم میکند، اما این اتفاق بدون لود کردن محتوای درخواستی روی ماشین لوکال کاربر رخ میدهد. این تکنولوژی پیادهسازیهای مختلفی دارد، اما مبنای اصلی آن این است که محتوایی که احتمال ناامن بودن دارد هرگز به سیستم کاربر نرسد. ارزش اصلی این رویکرد این است که حفاظت، لزوما به شناسایی وابسته نیست. ممکن است بدافزارها شناسایی نشوند، اما این امر فقط مرورگر موقتی را دچار نقض امنیتی میکند که به داراییهای ارزشمند دسترسی ندارد. درنتیجه، فارغ از شناسایی موفق یا ناموفق، Endpointها تحت حفاظت قرار میگیرند.

بااینکه مزایای این تکنولوژی واضح است و نیاز به حفاظت از Endpointها نیازی جهانی است، سازمانها به برای جداسازی اینترنت از شبکه داخلی از دو شیوه از جداسازی مرورگر استفاده میکنند. متداولترین مدل، حفاظت در مقابل سایتهای دستهبندی نشده یا سایتهایی است که ریسکهای ناشناخته دارند. همه فروشندگان حفاظت از وب شکاف هایی در هوش خود خواهند داشت. حتی پشتههای محافظت از تهدیدات پیشرفته میتوانند هر روز با صدها “منفی کاذب” بالقوه خطرناک مواجه شوند. درنتیجه، سازمانها معمولاً در هنگام تصمیمگیری برای نحوهی رسیدگی به «حوزههای خاکستری» دچار مشکل میشوند. اگر تمام سایتهای دستهبندینشده را مسدود کنند، مجبور میشوند یک لیست سفید از سایتهای ضروری داشته باشند که از ایمن بودنشان مطمئن نیستند. از طرف دیگر، اگر به این سایتها اجازه کار دهند، با این ریسک شدید مواجه خواهند شد که سایتهای ثبتشده مخرب باشند و حملات مبتنی بر وب انجام دهند. جداسازی اینترنت از شبکه داخلی با تکنولوژی جداسازی مروگر راهکاری برای این مشکل است که هر دو جنبه را در نظر میگیرد. بهعلاوه بسیاری از سازمانها دارای گروهی از کاربران هستند که به سطح بیشتری از حفاظت نیاز دارند. در سناریوهای مختلفی ممکن است به این امر نیاز پیدا کنیم، مثلاً برای کاربرانی که به دادههای بسیار حساس دسترسی دارند یا کاربرانی که دارای سطح دسترسی بالایی هستند. برای مثال بسیاری از سازمانها تمام ترافیک را برای مدیران ارشد شرکتی و ادمینهای IT جداسازی میکنند. برخی از کاربران مثل محققان بدافزار یا تیم پاسخ به رخداد (CSIRT) در مرکز عملیات امنیت (SOC) ممکن است بهعنوان بخشی از تحقیقات خود آگاهانه به سایتهای خطرناکی سر بزنند. در این موارد، ممکن است که کاربران به جداسازی تماموقت ترافیک وب نیاز داشته باشند، نه فقط جداسازی انتخابی وبسایتهای پرریسک یا ناشناس.

آیا نیاز هزینه را توجیه میکند؟

یکی از ویژگیهای متداول تمام راهکارهای جداسازی مرورگر از راه دور یا RBI تماموقت هزینه است. ارائه RBI برای Vendorها پرهزینه است زیرا ارائهی محتوای وب در مقیاس مناسب نیازمند منابع زیرساختی بسیار زیادی است. یک Instance از Chrome با تعدادTab های باز میتواند حدوداً یک گیگابایت منابع را مصرف کند. در نظر بگیرید که یک کاربر ممکن است با توجه به الگوی مصرف و نحوه استفاده از مرورگرها منابع مختلفی را مورد استفاده قرار دهد و متوجه خواهید شد که چرا این تکنولوژی لزوما ارزانقیمت نیست. با توجه به مدیریت هزینه ها در این ساختار روش های مختلفی وجود دارد که به سازمانها کمک میکند تا بتوانند بر اساس درخواست و نیازهای خود ساختار مناسب را انتخاب نمایند. استفاده از سختافزارهای آماده برای محصول که مدلهای مختلفی بر اساس ساختار سازمانها دارد بر اساس ساختار سازمانها مدلهای مختلفی برای آن وجود دارد که میتوانند با انتخاب دستگاه مورد نظر خود جداسازی اینترنت از شبکه داخلی را انجام دهند. متد دیگر استفاده از محصول بر اساس ساختار لایسنس است. این ساختار میتواند شامل لایسنس کاربر آنلاین در سامانه یا استفاده از لایسنس درجی باشد. در روش لایسنس کاربر آنلاین محدودیت استفاده از سامانه با توجه به تعداد کاربر انلاین مشخص میشود. در روش لایسنس درجی بر اساس اسامی درج شده در سامانه، قابلیت استفاده از محصول برای افراد فعال میگردد. با توجه به مدلهای مختلف برای ارائه این سرویس سعی شده است هزینههای جداسازی را بتوان برای سازمانهای مختلف با پالیسیهای ایجاد شده کنترل و مدیریت کرد.

همگرایی Secure Web Gateway

اکثر راهکارهای جداسازی مرورگر از راه دور یا RBI در بازار به یکپارچهسازی با یک راهکار SWG تکیه میکنند تا بر اساس ریسک بتوانند مشخص کنند که آیا برخی از سایتها باید جداسازی شوند یا خیر. این یکپارچهسازی معمولاً با استفاده از یک HTTP Redirect یا «Proxy Chaining» ساده اتفاق میافتد. با این یکپارچهسازی حتی اگر هم راهکار SWG و هم RBI از فروشندهی یکسانی باشند، ممکن است بهعنوان دو راهکار مجزا رفتار کنند.

جزئیات این یکپارچهسازیها میتواند چالشهایی را در احراز هویت، دقت گزارشگیری و شفافیت تجربه کاربری ایجاد کند. وقتی که فقط از یک HTTP Redirect ساده استفاده میشود، راهکار SWG دیگر دارای قابلیت دید به ترافیک وبی که تولید میشود نیست. این امر باعث کوری SWG شده و منجر میگردد به شکافهایی در گزارشگیری که فقط با ادغام دادههای Log از RBI پر میشوند. این امر معمولاً در حین Proxy Chaining نیز رخ میدهد، زیرا ترافیک RBI بهطور متداول از یک پروتکل اختصاصی یا WebSockets استفاده میکند و باعث میشوند که تفسیر ترافیک بین Client و مرورگر Remote غیرممکن شود. وقتی که از HTTP Redirect استفاده میکنیم، روی دادن این امر برای کاربر بسیار واضح میشود و شاید حتی برای ادامه به احراز هویت دستی نیاز باشد.

انتخاب یک راهکار جداسازی مرورگر از راه دور یا RBI که بهطور کامل با یک Secure Web Gateway ادغام شده باشد، یک پلتفرم امنیتی واحد را فراهم میکند که از Policy یکپارچهی واحد، حفاظت از داده پایدار بین ترافیک جداسازیشده و جداسازینشده و یک تجربه کاربری و مدیریتی یکپارچه بهره میبرد. این امر بسیاری از چالشهای احتمالی را حذف کرده و نتیجهی بسیار مطلوبی را به ارمغان میآورد.

عامل انسانی

ادغام SWG و RBI در بررسی ریسکهای ایجاد شده از عاملهای انسانی نیز بسیار ارزشمند است. کاربر پشت صفحه نسبت به حملات مهندسی اجتماعی آسیبپذیر است، حتی اگر این حملات از طریق یک بافت جداسازیشده انجام شود. بسیاری از کنترلهایی که معمولاً برای حفاظت از کاربران مورد استفاده قرار میگیرند، ممکن است پس از جداسازی کنار روند. SWGها معمولاً با پیشگیری از تعاملهای پرریسک با محتوای غیرقابلاعتماد، برای حفاظت از سازمانها و کاربران در مقابل حملات مهندسی اجتماعی مناسب هستند. مثلاً ممکن است که یک وبسایت دستهبندینشده مجاز باشد، اما با پیشگیری از هر HTTP POST به سایت، تلاش برای لاگین از سوی کاربر مسدود میشود؛ این HTTP POST به وب سرور درخواست میدهد که دادههای درون بدنهی پیام POST را بپذیرند. این حفاظت کارآمدی در برابر صفحات لاگین تقلبی است که ممکن است برای اطلاعات اعتباری کاربران Phishing انجام دهند.

بهعلاوه، اگر هدف جداسازی کامل برای برخی از کاربران است، عدم آگاهی از دادههای حساس میتواند برای RBI بسیار خطرناک باشد. وقتی که ترافیک رو به سایتهای دستهبندینشده بهصورت انتخابی جداسازی میشود، مسدود کردن تمام آپلودها اقدام متداولی است که در آن نیازی به آگاهی از داده برای هر مورد نیست. اما وقتی تمام ترافیک جداسازی میشود، آگاهی از دادههای حساس بسیار مهم است، تا آپلودهای پرریسک به سایتهای مورد اعتماد انجام نشود. برای مثال مسدود کردن سراسری آپلودها به یک برنامه کاربردی تحریمشده غیرقابل دفاع است، اما اجازه دادن به آپلود در حین اسکن کردن دادههای اختصاصی یا نظارتی امکان استفاده از RBI را همراه با حفظ قابلیت دید و کنترل داده فراهم میکند.

حفاظت بدون شناسایی

RBIدر اصل حفاظت بدون شناسایی را فراهم میکند. با ارائهی محتوای مبتنی بر وب بهعنوان یک جریان بصری پویا روی یک مرورگر Remote که کاربران بتوانند بهطور ایمنی با آن تعامل کنند، ریسک انتقال بدافزار به یک دارایی عملاً وجود ندارد. این راهکار بدون اتکا به شناسایی تهدیدات احتمالی، بهطور کامل داراییهای سازمان را از هر بدافزار مبتنی بر وب جداسازی و حفاظت میکند. ارزش حقیقی این تکنولوژی همین است.

دو نوع جداسازی مرورگر در بازار وجود دارد: Pixel-Mappingو Document Object Model (DOM) Mirroring. در روش Pixel-Mapping یک مرورگر کامل و Remote را لود کرده و کل محتوای وب را در آن مرورگر ارائه میدهد. این روش بهطور کامل و مطلقEndpointها را از کل محتوای سایت درخواستی جداسازی میکند. DOM Mirroring بهصورت انتخابی بخشهایی از محتوای درخواستی را ارائه میدهد، درحالیکه بخشهای دیگر اسکن شده و سپس به فرمت ابتدایی خود امکان ورود پیدا میکنند. فروشندههایی که از این رویکرد استفاده میکنند مدعی هستند که عملکرد را بهبود میبخشد، اما هدف دیگر آنها این است که با ارائهی فقط بخشی از محتوا بهصورت Remote هزینهها را کاهش دهند. تیمهای امنیتی باید نسبت به تکنولوژیهای RBI که ادعا میکنند محتوای وب را «موشکافی» و «اسکن» میکنند و سپس به محتوای ایمن اجازه عبور داده و محتوای خطرناک را جداسازی میکنند، مشکوک باشند. این عبارات به رویکردی اشاره دارند که برای تمایز بین محتوای ایمن و پرریسک، از شناسایی استفاده میکند. این رویکرد از اساس ارزش جداسازی مرورگر را که مبنی بر حفاظت بدون شناسایی است نقض میکند.

استدلال دیگری که معمولاً برای پشتیبانی از DOM Mirroring شنیده میشود این است که با موشکافی محتوای وب و ارائهی محتوا بهصورت انتخابی، قابلیت دید و ساختار بهتری توسط راهکار RBI بدست میآید که Logging و گزارشگیری را غنیسازی میکند. این نکتهی درستی است، اما ادغام حقیقی با یک راهکار SWG باعث میشود این نکته نیز زیر سؤال برود.

نتیجهگیری

شاید جداسازی مرورگر Remote نوآورانهترین سلاحی باشد که تاکنون برای مبارزه با بدافزارهای مبتنی بر وب ساخته شده است. با اینکه در رابطه با این تکنولوژی جدید، چندین ملاحظهی مهم وجود دارد، نباید باعث شوند که به سراغ این تکنولوژی نرویم. بلکه این ملاحظات معیارهایی کلیدی هستند که باید در هنگام مقایسهی راهکارهای مختلف در بازار ارزیابی شوند. RBI هنوز هم حفاظت تقریباً بیرقیبی را در مقابل تهدیدات وب فراهم میکند که قطعاً میتواند دشواری پیدا کردن راهکار ایدهآل را برای هر سازمانی توجیه کند.

سخن پایانی

با توجه به ساختارهای معرفی شده در راستای ایجاد بستری امن برای کاربران و جلوگیری از انتشار آلودگی در سطح شبکه و همچنین کاهش حملات از سمت کاربران شبکه پیشنهاد میگردد جداسازی اینترنت از اینترانت با جداسازی مرورگر در راستای پیادهسازی و بهبود زیرساخت سازمانها قرار داده شود. شرکت امنپردازان کویر (APK) پیشرو در ارائه خدمات امنیت سایبری، محصول APKSWAP، سامانه دسترسی امن به اینترنت را با استفاده از فناوری جداسازی مرورگر و تکنولوژی Docker-Container ارایه نموده است. این راهحل نسبت به راهکارهای جداسازی فیزیکی از نظر هزینههای مالی، منابع انسانی، زیرساختی و همچنین توسعهای مقرون به صرفه است.

در صورت تمایل به کسب اطلاعات بیشتر، درخواست دمو یا مشاوره، نسبت به تکمیل فرم مورد نظر اقدام فرمایید.