بر اساس آمار بیش از ۱.۸۶ میلیارد وبسایت در اینترنت وجود دارند که حدود ۱% از این موارد (چیزی در حدود ۱۸.۵۰۰.۰۰۰ وبسایت) هر هفته به بدافزار آلوده میشوند، این در حالی است که متوسط آلودگیها ۴۴ بار در روز است. جداسازی مرورگر فناوریای است که با جدا کردن فرآیندها و پردازشهای صفحات وب از سیستمهای کاربران، فقط تصاویر پردازش شده را نمایش داده و فعالیت مرور را ایمن نگه میدارد. به این ترتیب، کدهای مخرب صفحه وب روی دستگاه کاربر اجرا نمیشوند و از تأثیرگذاری آلودگیهای بدافزار و سایر حملات سایبری بر دستگاههای کاربر و شبکههای داخلی جلوگیری میکند.

بازدید از وبسایتها و استفاده از برنامههای کاربردی وب شامل بارگذاری محتوا و کد از طریق یک مرورگر وب از منابع غیرقابل اعتماد و سپس اجرای آن کد در دستگاه کاربر است. از منظر امنیتی، این امر مرور وب را به یک فعالیت نسبتاً خطرناک تبدیل میکند. به همین دلیل لازم است راهکاری اندیشیده شود تا از سیستم کاربران و شبکه در مقابل تهدیدات وب محافظ نماید.

چرا سازمانها باید از جداسازی مروگر استفاده کنند؟

در دنیای امروز، استفاده از اینترنت برای عملیات تجاری بسیار مهم شده است. قبلاً فرآیندهای تجاری عمدتاً در یک شبکه داخلی شرکت انجام میشد، اما مدتهاست که دیگر اینطور نیست. درعوض، کارمندان به طور مرتب به وبسایتها و برنامههای کاربردی وب برای انجام امور کاری و شخصی سر میزنند و این کار را از طریق مرورگرها انجام میدهند. بر اساس آمارهای اعلام شده ۹۰ درصد حملات سایبری از طریق ایمیل و وب سایتها صورت میگیرد.

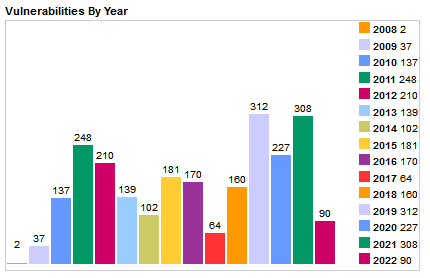

رشد آسیبپذیری در طول زمان (Chrome)

با توجه به نحوه تغییر در ساختار شبکهها و استفاده کاربران از اینترنت میتوان گفت که در واقع مشکل اصلی ما این است که وبسایتها مسیر بسیاری از حملات در شبکههای سازمانها هستند و به همین دلیل سامانه های مرورگر امن با استفاده از جداسازی مروگر، روشی است که باید برای تامین امنیت شبکه و جلوگیری از تهدیدات مبتنی بر وب مورد استفاده سازمانها قرار گیرد.

معرفی انواع جداسازی مرورگر

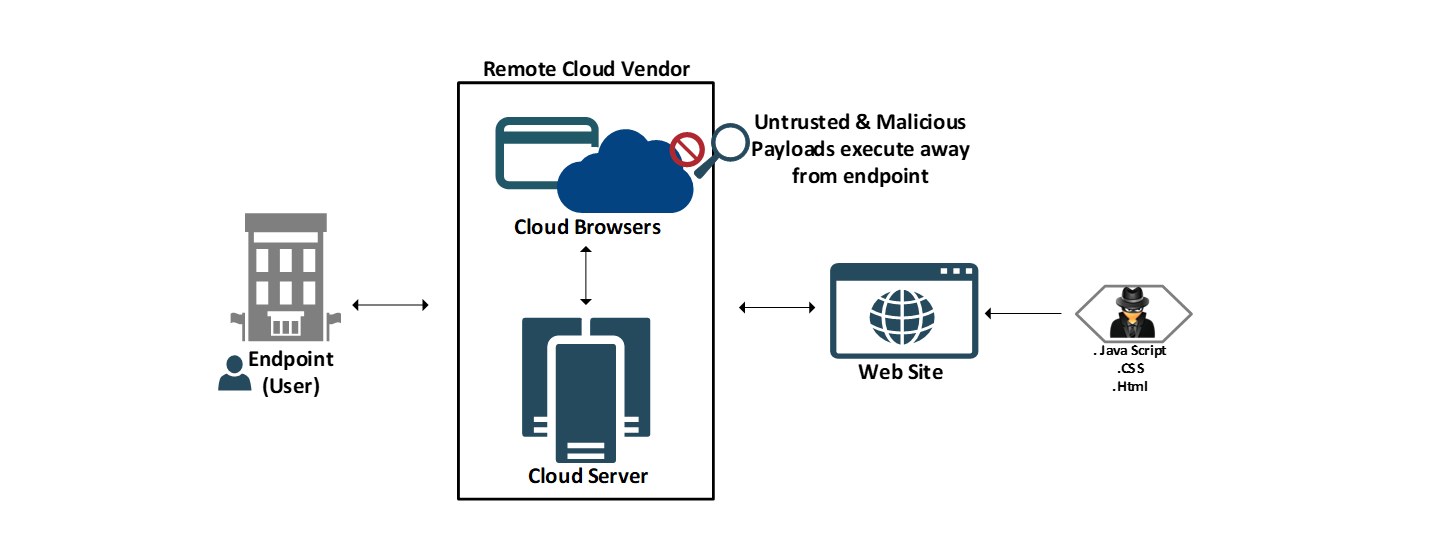

- جداسازی مرورگر از راه دور: در این روش که صفحات وب را در یک سرور ابری بارگیری میکند و سرویسهای مورد نیاز را روی آن سرور اجرا مینماید که از دستگاههای کاربر و شبکههای داخلی سازمانها دور است.

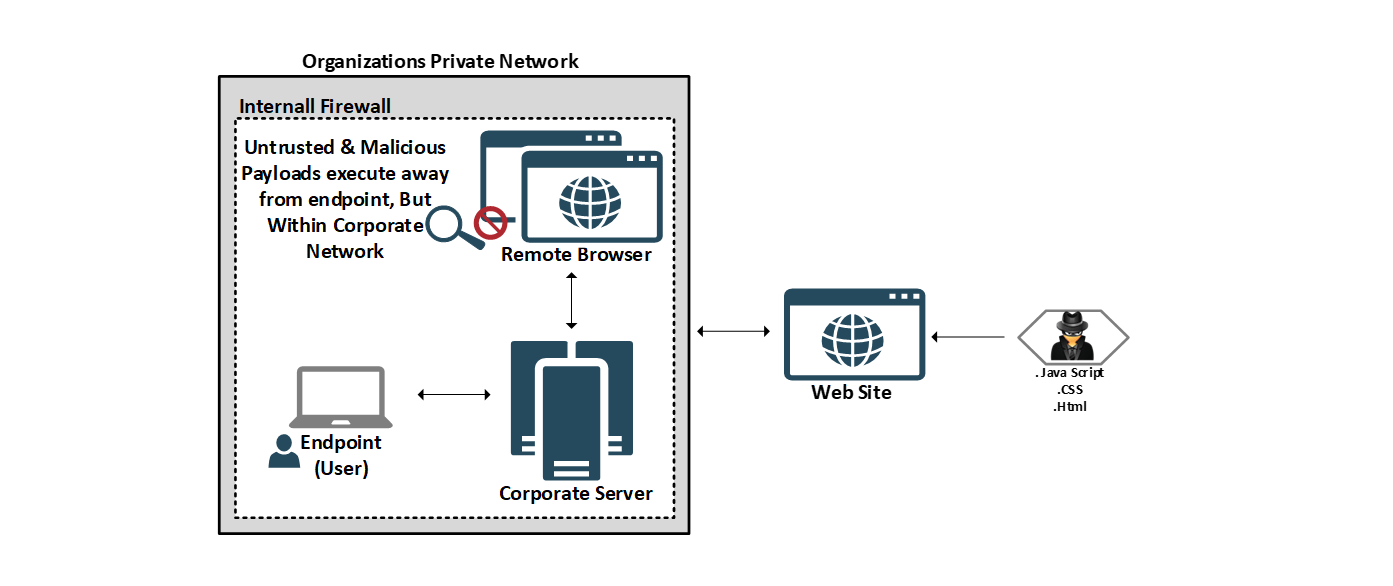

- جداسازی مرورگر داخلی: روش کار شبیه به جداسازی مرورگر از راه دور است، اما در یک سرور اختصاصی درون سازمانی مدیریت میشود.

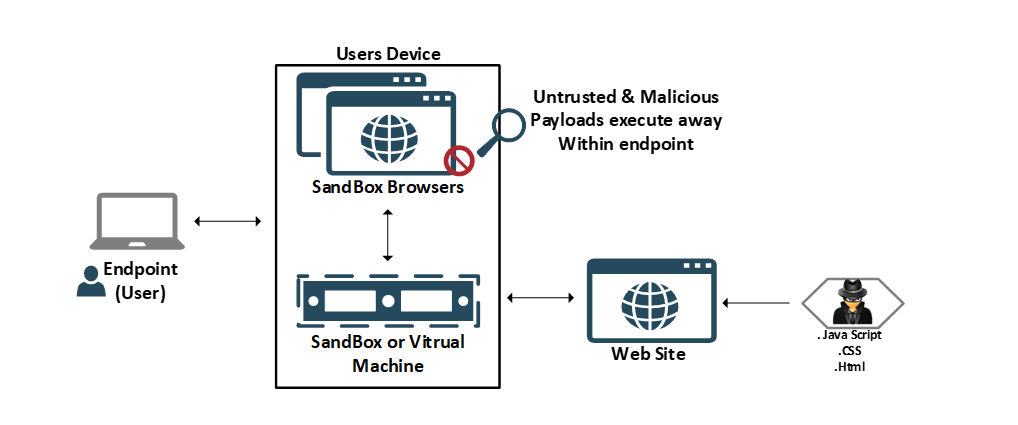

- جداسازی مرورگر سمت کلاینت: همچنان صفحات وب را در دستگاه کاربر بارگیری میکند، اما از مجازیسازی و دسکتاپهای مجازی استفاده میکند تا کد و محتوای وب سایت را از بقیه دستگاه جدا نگه دارد.

نحوه عملکرد جداسازی مرورگر از راه دور

جداسازی مرورگر از راه دور، فعالیت غیرقابل اعتماد بر روی مرورگرها را تا حد امکان از دستگاههای کاربر و شبکههای داخلی سازمان دور نگه میدارد. این راه حل از طریق اجرا شدن سرویسهای درخواست شده از طرف مرورگر کاربر که در سرور ابری کنترل میشود، صورت میپذیرد. در این ساختار هیچگونه پردازشی سمت سیستم کاربر صورت نمیپذیرد و پردازش تصاویر است که به دستگاه کاربر انتقال داده میشود. هر گونه اقدام کاربر، مانند کلیک ماوس یا ارسال فرم، به سرور ابری منتقل شده و در آنجا انجام میگردد.

راههای مختلفی وجود دارد که یک سرور جداسازی مرورگر راه دور میتواند محتوای وب را به دستگاه کاربر ارسال کند:

Stream کردن مرورگر بر روی سیستم کاربر

کاربر یک ویدیو یا تصویری از فعالیت مرور خود را مشاهده میکند. این تکنیک همچنین به عنوان “pixel pushing” شناخته میشود. این روش گاهی باعث تاخیر در نمایش فعالیتهای مرور کاربر میشود که ممکن است به تجربه ضعیف کاربری منجر شود.

بررسی و بازنویسی صفحه وب و ارسال صفحه امن به کاربر

با این روش که به DOM Rewriting معروف است، صفحات وب در یک محیط ایزوله بارگذاری میشوند و برای حذف حملات احتمالی بازنویسی میشوند. هنگامی که محتوا ایمن در نظر گرفته شد، به دستگاه کاربر ارسال میشود. این رویکرد ممکن است با همه وبسایتها سازگار نباشد.

ارسال خروجی نهایی از صفحات وب به کاربر

هنگامی که یک صفحه وب به طور کامل بارگیری شد و همه کدها توسط مرورگر اجرا شد، یک نمایش گرافیکی برداری از نسخه نهایی صفحه وب برای کاربر ارسال میشود.

جداسازی مرورگر داخلی

جداسازی اینترنت با استفاده از روش مرورگر امن داخلی مانند جداسازی مرورگر از راه دور عمل میکند. اما به جای اینکه مرور وب در یک سرور ابری راه دور انجام شود، بر روی سروری در داخل شبکه خصوصی سازمان انجام میشود. این روش میتواند تأخیر را در مقایسه با برخی از انواع ایزولهسازی از راه دور مرورگر کاهش دهد.

تفاوت مرورگر امن داخلی با مرورگر امن از راه دور

- خرید سرورهای اختصاصی داخلی برای جداسازی مرورگر

- جداسازی در داخل فایروال سازمان اتفاق میافتد

- گسترش جداسازی مرورگر در محل به چندین شبکه دارای پیچیدگی است

جداسازی مرورگر سمت کلاینت

در این روش مانند انواع مجازیسازیهای جداسازی مرورگر سمت سرویسگیرنده صورت میپذیرد. بر خلاف دو روش دیگر، ایزولهسازی مرورگر سمت کلاینت با استفاده از ساختار مجازیسازی یا Sandboxing انجام میشود.

- مجازیسازی

مجازیسازی فرآیندی است که در آن یک کامپیوتر به ماشینهای مجازی مجزا تقسیم میشود، بدون اینکه کامپیوتر از نظر فیزیکی تغییر کند. این کار در لایهای از نرمافزار در زیر سیستمعامل به نام Hypervisor انجام میشود. از نظر تئوری، آنچه روی یک ماشین مجازی اتفاق میافتد، نباید ماشینهای مجازی مجاور را تحت تاثیر قرار دهد، حتی زمانی که آنها روی یک دستگاه هستند. با بارگذاری صفحات وب روی یک ماشین مجازی مجزا در رایانه کاربر، بقیه قسمت های رایانه ایمن باقی میماند.

- Sandboxing

Sandbox شبیه ماشین مجازی است که یک محیط مجازی مجزا را برای انجام آزمایشات، بدون ایجاد ریسکی برای شبکه و سیستم فراهم میکند. Sandboxing به عنوان یک تکنیک رایج تشخیص بدافزار نیز شناخته میشود. بسیاری از ابزارهای ضد بدافزار، فایلهای بالقوه مخرب را در سندباکس باز و اجرا میکنند تا نوع فعالیت آن را مشاهده کنند. از آنجایی که جداسازی مرورگر سمت کلاینت در واقع شامل بارگیری محتوای مخرب بالقوه در دستگاه کاربر است، همچنان احتمال خطر برای کاربران و شبکه به همراه دارد.

مزایای استفاده از مرورگر امن ایزولهشده

- مدیریت و حذف دانلودهای کنترل نشده

- جلوگیری از اجرای اسکریپتهای مخرب روی یک دستگاه یا داخل شبکه

- مسدود شدن Zero-day Exploits از طریق مرورگر

- مسدود کردن محتوای آلوده بدون نیاز به مسدود کردن کل وبسایتها

- جلوگیری از دانلود اسناد مخرب و فایل آلوده

مرورگر امن ایزولهشده از چه تهدیداتی جلوگیری میکند؟

تمام صفحات و برنامههای وب از کدهای HTML، CSS و جاوا اسکریپت تشکیل شدهاند. در حالی که HTML و CSS زبانهای نشانهگذاری هستند که دستورالعملهای قالببندی را ارائه میدهند، جاوا اسکریپت یک زبان برنامهنویسی کامل است. جاوا اسکریپتها برای فعال کردن بسیاری از ویژگیهایی که در برنامههای کاربردی تحت وب دیده میشوند کارایی دارند با این حال میتوانند رفتار مخرب نیز داشته باشند. اکثر مرورگرهای وب به طور خودکار تمام جاوا اسکریپت مرتبط با یک صفحه را اجرا میکنند.

چندین نوع مختلف از حملات با استفاده از جاوا اسکریپت امکانپذیر است. برخی از رایجترین عبارتند از:

- دانلودهای ناخواسته (Drive-by downloads): به برنامه یا نرمافزارهای مخربی اشاره دارد که بدون اجازه دسترسی توسط کاربر بر روی سیستم کاربر نصب میشوند. همچنین این تهدیدات شامل دانلود ناخواسته هر فایل یا نرمافزار روی سیستم کاربر میشود. دانلودهای ناخواسته معمولا از یک آسیبپذیری اصلاح نشده و پنهان در مرورگرها استفاده مینماید.

- حملات تغییر مسیر (Redirect Attack): زمانی که یک کاربر سعی در اجرای یک URL قانونی دارد بهURL دیگری هدایت میشود که تحت کنترل یک مهاجم است.

- حملات Click-Jacking: این صفحه وب طوری طراحی شده که کاربر فریب خورده و ناخواسته بر روی قسمتی کلیک مینماید. در این نوع تهدید با تبلیغات جعلی، فرستادن کاربر به یک وبسایت ناامن یا حتی شروع دانلود بدافزار میتواند سیستم کاربر را آلوده نماید.

- حملات On-path Browser: یک مهاجم در مسیر مرور وب، از آسیبپذیریهای مرورگر برای به خطر انداختن مرورگر کاربر سو استفاده میکند، در این مرحله میتواند محتوای وب نشان داده شده به کاربر را تغییر دهد یا حتی هویت کاربر را جعل کند.

- حملات Cross-Site Scripting: کد مخرب به یک وبسایت یا برنامه وب تزریق و به مهاجمان اجازه میدهد تا انواع مختلفی از فعالیتهای مخرب را انجام دهند، از جمله سرقت کوکیها یا رمز ورود و سپس جعل هویت کاربران قانونی را میتوان اشاره کرد.

- تبلیغات مخرب (Malvertising): کد مخرب به شبکههای تبلیغاتی قانونی تزریق میشود. با نمایش تبلیغ مخرب، کد مخرب اجرا شده و معمولاً بازدیدکنندگان به وب سایتهای مخرب هدایت میشوند. از آنجایی که شبکههای تبلیغاتی قانونی بهطور ناخواسته کدهای مخرب را توزیع میکنند، تبلیغات نادرست میتواند وبسایتهای قانونی و دارای ترافیک بالا را در معرض خطر قرار دهند.

- حملات Cookie Stuffing and Session Fixation

- بارگذاری اسکریپتهای مخرب جاوا (Load of malicious Java Scripts)

- سوء استفاده از آسیبپذیری Zero-Day

جداسازی مرورگر با رویکرد ZTNA

با جداسازی مرورگر و باز شدن نشستها در یک محیط کنترل شده، محتوای و کد مخرب از دستگاههای کاربر و از شبکه سازمان دور نگه داشته میشود. به عنوان مثال، حملات دانلود ناخواسته هیچ تأثیری بر کاربر درون سازمانی که از جداسازی مرورگر استفاده میکند، نخواهد داشت. دانلود بر روی یک سرور جداگانه یا در Sandbox انجام میشود و در پایان نشست مرور از بین میرود. در حقیقت جداسازی مرورگر یک فناوری پیشگیری از تهدید است و این قابلیت به عنوان یک فناوری ثانویه و کلیدی به عنوان بخشی از تکنولوژیهای SASE و SSE مورد استفاده قرار میگیرد. در جداسازی مرورگر با رویکرد ZTNA، با فرض اینکه هیچ محتوای وب ایمن نیست، رویکردی بدون اعتماد یا Zero-Trust برای مرورگرها اتخاذ میکند.

با توجه به ساختارهای معرفی شده در راستای ایجاد بستری امن برای کاربران و جلوگیری از انتشار آلودگی در سطح شبکه و همچنین کاهش حملات از سمت کاربران شبکه پیشنهاد میگردد جداسازی مرورگر امن در راستای پیادهسازی و بهبود زیرساخت سازمانها قرار داده شود. شرکت امنپردازان کویر (APK) پیشرو در ارائه خدمات امنیت سایبری، محصول مرورگر امن APKSWAP را با استفاده از فناوری جداسازی مرورگر و تکنولوژی Container-Docker ارایه نموده است. این راهحل نسبت به راهکارهای جداسازی فیزیکی از نظر هزینههای مالی، منابع انسانی، زیرساختی و همچنین توسعهای مقرون به صرفه است.

جهت ثبت درخواست همین حالا فرم را تکمیل نمایید.

با تکمیل فرم و ارسال درخواست خود، همکاران و کارشناسان ما در اسرع وقت با شما تماس خواهند گرفت.